[김수연기자] PHP기반 공개 웹 게시판인 '익스프레스 엔진'에서 웹쉘 코드 삽입(Code Injection) 취약점이 발견됐다.

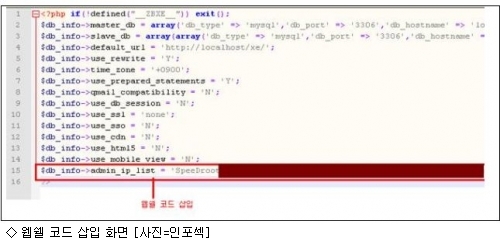

인포섹은 6일 '익스프레스 엔진'에서 원격으로 웹쉘 코드를 삽입해 백도어(backdoor)를 생성하고 공격 성공시 서버와 데이터베이스(DB) 전체을 장악하는 윕쉘 코드 삽입 취약점이 발견됐다며 웹 관리자들의 신속한 대처를 요구했다.

이 웹쉘 코드 삽입 취약점에 영향을 받는 소프트웨어는 익스프레스 엔진 1.5.3 버전과 이 버전의 이전 버전이다. 취약한 버전을 사용하고 있을 경우, 해킹에 의한 홈페이지 변조, 웹서버 원격제어, DB 정보 유출 등의 피해를 입을 수 있다고 인포섹 측은 설명했다.

이 같은 피해를 막기 위해서는 익스프레스 엔진 1.5.3.1이나 이전 버전 사용자는 업데이트가 적용된 상위 버전으로 업그레이드 해야 하며, 패치 작업을 진행하기 전에 원본 파일을 백업해야 한다.

익스프레스 엔진을 새로 설치하는 사용자는 보안패치가 적용된 최신 버전을 설치해야 한다.

인포섹 관제사업본부 장경칩 차장은 "홈페이지용 전자게시판 소프트웨어인 제로보드 xe에 사용자 입력값 일부에 대한 보안코드가 설정돼 있지 않아 보안에 홀이 발생한 것"이라며 "게시판 사용자들은 신속히 패치를 내려받아야 하며, 관리자 페이지가 외부로 노출 되지 않도록 주의해야 한다"고 당부했다.

해당 취약점에 대한 패치는 인터넷 사이트(http://code.google.com/p/xe-core/wiki/ReleaseNote_1_5_3_2) 또는 인터넷침해사고대응센터 (http://www.krcert.or.kr/kor/data/secNoticeView.jsp?p_bulletin_writing_sequence=1283)에서 내려받을 수 있다.

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기