USB 키보드를 사용하는 PC가 해커들의 스니핑 프로그램에 속수무책인 것으로 드러나 사용자들의 불안감이 커지고 있다.

'스니핑(Sniffing)'이란 네트워크상에 돌아다니는 정보 조각인 '패킷'을 중간에서 잡아내는 행위를 말한다. 원래 네트워크 상태를 체크하는 용도로 사용했지만 현재는 해커들이 사용자의 ID와 비밀번호 같은 주요 정보를 가로채는 해킹용 툴로 악용되고 있다.

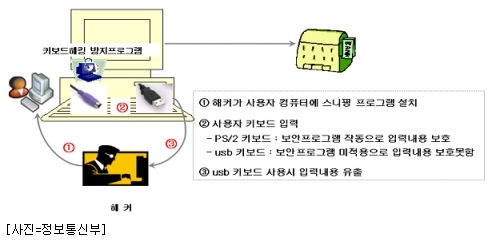

해커들이 이메일 등을 통해 피해자 PC에 USB 스니핑 프로그램을 설치할 경우엔 USB 방식의 키보드를 통해 입력한 것들이 그대로 해커에게 전달된다. 따라서 사용자가 인터넷 뱅킹시 입력하는 공인인증서 비밀번호 뿐만 아니라 쇼핑몰 이용시 입력하는 신용카드 번호와 비밀번호 등이 모두 노출된다.

실제 국내 10여개 은행의 결제시스템을 조사한 결과 공인인증서가 손쉽게 뚫리는 것으로 나타났다.

이런 현상이 발생한 이유는 현재 사용되는 키보드 해킹방지프로그램이 USB 키보드에는 적용되지 않기 때문이다. 특히 최근 USB 키보드 사용이 늘고 있어 문제가 심각한 편이다.

USB 키보드 보안 모듈의 취약점이 발견됨에 따라 정보통신부는 뒤늦게 공문을 내리고 스니핑 프로그램 피해 사례를 방지하기 위한 대책 마련에 나섰다. 정통부 기반보호담당 이두원 사무관은 "키보드 입력을 해킹당하지 않기 위해서 USB 방식의 키보드 이용자는 'PS2(Personal System 2)' 방식의 키보드로 전환해주는 젠더(Gender)를 이용하라"고 당부했다.

정보통신부·정보보호진흥원·금융감독원·금융보안연구원 등은 5일 긴급 대책 회의를 열고 이른 시일 내에 정보보안업체, 은행권과 협의해 USB 키보드에도 적용할 수 있는 키보드 해킹방지 프로그램을 개발하기로 합의했다.

금융보안연구원 보안기술팀 성재모 팀장은 "USB 키보드를 사용하는 PC에서는 스니핑 프로그램을 악용할 경우 공인인증서 뿐만 아니라 모든 비밀번호가 노출될 수 있다"며 "대책을 강구하고 있는 중"이라고 말했다.

--comment--

첫 번째 댓글을 작성해 보세요.

댓글 바로가기